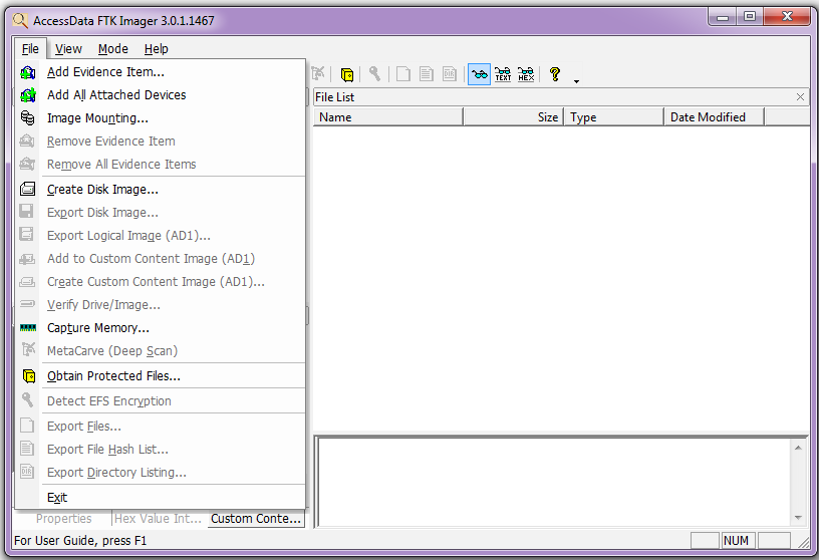

Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimleri karşılayan ve dijital delil dosyaları üzerinde ön inceleme yapıp bu dosyaların forensically sound imajını almaya imkan tanıyan, AccessData firması tarafından geliştirilip ücretsiz şekilde kullanıma sunulan bir yazılımdır. Bu yazılım ile lokal sabit sürücülerin, USB hafıza kartlarının, Zip sürücülerin, CD ve DVD'lerin, dizinleri yada tek bir dosyanın imajını alabilir. Aynı zamanda FTK Imager bu ortamlardaki dijital delillerin imajını almadan önizlenmesine de imkan tanır.

FTK Imager'ın bir özelliği de başka bir adli bilişim yazılımı kullanılarak alınan disk imajları üzerinde temel manada analiz yapılmasına imkan tanımasıdır. Aynı zamanda ilgili disk imaj dosyalarını Read-only olarak mount edip, Windows Explorer üzerinden bu imajların bir sabit disk sürücüsüymüş gibi işlem görmesine de ortam hazırlar ve imaj dosyaları içinden dizin yada dosyaların dışarı kopyalanmasına imkan tanır. Her ne kadar silinmiş dosyaları kurtarma yeteneğine sahip olmasa da silinerek çöp kutusuna gönderilmiş fakat üzerine henüz başka dosya tarafından yazılmamış dosyaları da kurtarabilir.

FTK Imager uygulamasının nasıl kullanılacağını anlattığım videoyu aşağıda bulabilirsiniz. FTK Imager'ın kullanımını anlattığım makaleye ise http://halilozturkci.com/adli-bilisim-ftk-imager-ile-disk-imaji-alma/ adresinden ulaşabilirsiniz.