İlk kez Çin’in Wuhan kentinde Aralık 2019’da görülen ve 11 Mart 2020 tarihinde Dünya Sağlık Örgütü tarafından küresel salgın olarak nitelendirilen Coronavirus, siber saldırganların da gündemine hızlı şekilde girdi. Bu kaos ortamından faydalanarak amaçlarını gerçekleştirmeye yönelik farklı farklı saldırılar gerçekleştirmeye başladılar. Bu makalede hem bireysel kullanıcıları hedef alan/alabilecek siber saldırılara ve önlemlerine, hem de özellikle karantina ilanından sonra şirket çalışanlarının bir çoğunun uzaktan çalışma moduna geçmesinden dolayı bu kullanıcıları hedef alan/alabilecek siber saldırılar ile bu sistemleri yöneten BT uzmanlarının olası siber saldırıları tespit etmek için neler yapabileceklerine değineceğim.

Bireysel Farkındalıklar Arttırılmalı

Sadece yaşadığımız bu günlerin değil belki de bütün zamanların en büyük sorunu siber saldırılar ve saldırganlar ile ilgili olarak bireysel farkındalığımızın çok düşük olmasını gösterebiliriz. Bu durum saldırganların başarılı olma şansını da inanılmaz şekilde arttırmaktadır. Aşağıda örneklerini maddeler halinde sıralayacağım saldırıların başarılı olma oranlarının neredeyse tamamı kullanıcıların farkındalık seviyeleri ile ters orantılıdır. Bu yüzden bizim siber güvenliğimizi arttırmamızın birincil şartı farkındalık oluşturmak ve bu oluşan farkındalığın sürekli güncellenmesini sağlamaktır.

Coronavirus Temalı Oltalama Saldırıları

Merak ve korku duyguları saldırganlar tarafından en çok kullanılan iki duygudur ve içinde bulunduğumuz salgın günleri bu duyguların ikisi için de kötüye kullanım açısından saldırganlara çok önemli fırsatlar sunuyor. Aşağıdaki adreslerde bu duyguların Coronavirus özelinde oltalama saldırıları için nasıl korkutma ve merak amaçlı kullanıldığının örneklerini bulabilirsiniz.

https://blog.knowbe4.com/piling-on-exploiting-the-coronavirus-for-fraud-and-profit

Oltalama saldırılarından korunmak için özellikle alınabilecek önlemlerden birisi de Coronavirus ile ilgili oltalama saldırılarında kullanılabilecek ve yeni satın alınan domain isimlerinin bir süreliğine mail ve proxy sunucularının erişimine kısıtlanması olabilir. Bu domainler için RiskIQ çok güzel bir çalışma başlatmış ve içerisinde ‘covid’, ‘coronav’, ‘vaccine’, ‘pandemic’, ve ‘virus’ kelimeleri geçen ve yeni satın alınan domain isimlerinin listesini ücretsiz olarak herkesin kullanıma sunmuş durumda.

Bu listeye aşağıdaki tweetde yer alan bağlantı üzerinden ulaşabilirsiniz.

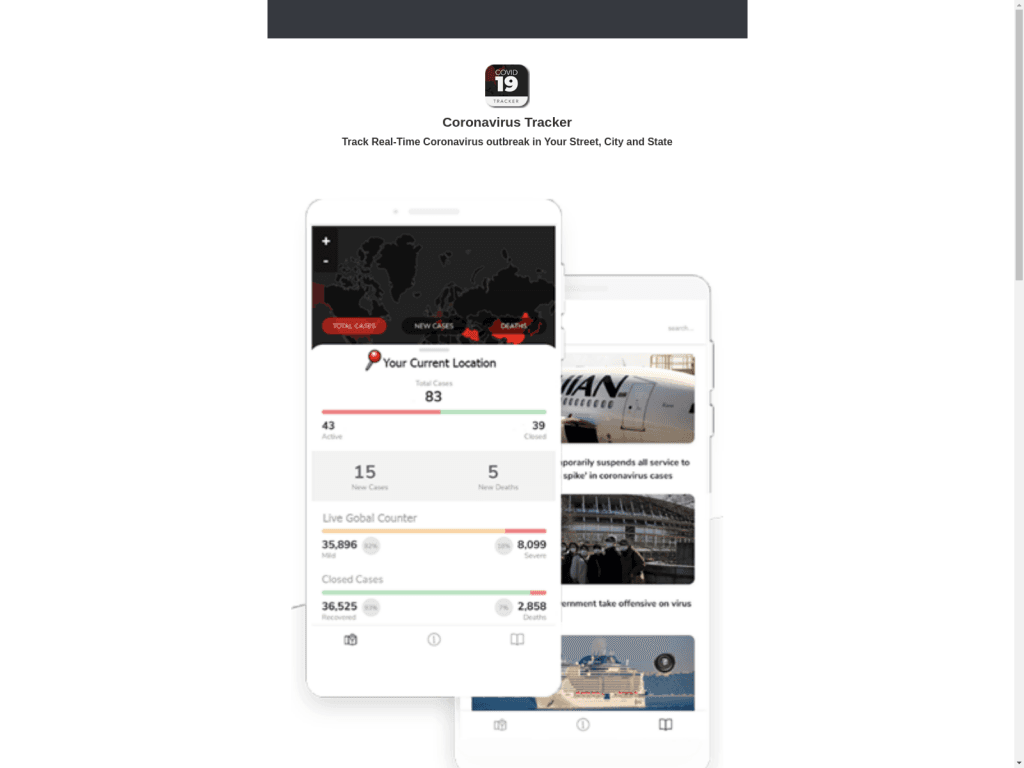

Sahte Coronavirus Haritaları

Saldırganlar tarafından kullanılan ve yukarıda bahsettiğim iki duygudan merak duygusuna hitap eden bir başka saldırı vektörü ise virüs salgınına ilişkin istatistiki bilgilerin (hangi ülkede kaç vaka tespit edildi, kaç ölüm var vb) yer aldığı Coronavirus haritalarının sahtelerini hazırlayarak kullanıcıların bu haritalar üzerine yerleştirilen linkleri tıklayarak bilgisayarlarına zararlı kod bulaştırmalarına imkan tanıyan vektördür. Saldırganların burda genellikle Johns Hopkins Üniversitesi tarafından hazırlanan bu haritayı taklit ettiğini görüyoruz. Hazırlanan sahte harita uygulamasının bir örneğinin ekran görüntüsünü aşağıda bulabilirsiniz. İlgili zararlı kodla alakalı detaylı analizi ise şu adresten ulaşabilirsiniz.

Sahte Android Uygulamaları

Saldırganlar tarafından kullanılan bir başka yöntem ise virüs salgınına ilişkin bilgiler sunduğunu iddaa eden uygulamaları mobil uygulama marketleri üzerinden dağıtmak ve bu uygulamaları yükleyen kişilerin mobil cihazlarında ScreenLocker olarak isimlendirilen ve indirilen uygulamanın çalışmasının ardından ekranı kilitleyerek kullanıcının telefonunu kullanmasını engellemeye çalışma yöntemidir. Bu yöntem yeni bir yöntem değil ve geçmişte tespit edilen örneklerine ilişkin detayları burada ve burada bulabilirsiniz. Coronavirus salgınının kullanarak yayılmaya çalışan uygulama örneğini DomainTools uzmanları detaylı şekilde analiz etmiş ve raporunu hazırlamış. İlgili rapora bu adresten ulaşabilirsiniz.

Uzaktan Çalışırken Dikkat Edilmesi Gerekenler

Coronavirus salgını bir çoğumuzu evden çalışmaya zorladı ve bu durumda daha önceden iş yaparken hiç kullanmadığımız veya çok az kullandığımız bir takım erişim yöntemlerini ve araçlarını daha sık kullanmaya başladık. Böyle olunca da saldırganlar tarafından hedef alınabilecek saldırı yüzeyi genişlemiş oldu. Bu bağlamda uzaktan çalışanların siber güvenlik açısından dikkat etmesi gerekenleri aşağıda kısa bir liste halinde sıralıyorum.

- Kendinizi Koruyun: Örneklerini yukarıda paylaştığım oltalama saldırıları başta olmak üzere sizi hedef alabilecek bir çok saldırıyla karşılaşabilirsiniz. Bu durumlara karşı en etkili silahımız farkındalığımız olacaktır. Lütfen şifrenizi kimseyle paylaşmayın, tanımadığınız kişilerden gelen mail içeriklerinde yer alan linklere tıklamayın, ekleri açmayın. Sosyal mühendislik saldırılarına karşı her zaman dikkatiniz maksimum seviyede olsun. Unutmayalım ki tek başına teknoloji siber güvenliğimizi sağlamaya yetmez, o teknolojinin bilinçli kullanımı da çok önemlidir.

- İş Yerine Bağlanırken Kullandığınız Ağı Koruyun: Bir çoğumuz uzaktan çalışırken evdeki internet bağlantımızı kullanıyoruz. Dolayısı ile evdeki internet bağlantısının yeteri kadar güvenli olmasını sağlamak da olası siber riskleri minimize etmek adına oldukça önemli bir adım olacaktır. Bu bağlamda modeminizin varsayılan şifresini değiştirmeniz ve kolay kabul edilebilir olmayan bir yönetim şifresi belirlemeniz, kablosuz ağınızı sadece güvendiğiniz kişiler ile paylaşmanız ve kablosuz ağın erişim şifresinin olabildiğince kompleks olmasını sağlamanız şirketinize veya kurumunuza erişimin güvenliğini sağlayacaktır.

- İş Yerine Bağlanırken Kullandığınız Hesapları Koruyun: Şirketinize yada kurumunuza bağlanırken kullandığınız yöntemlere ait (VPN vb.) kullanıcı hesaplarınızın güvenliğini sağlamak da olası siber saldırıları önlemek adına oldukça kritiktir. Kompleks şifrelerin kullanımının yanında bu erişimler için mutlaka ikili kimlik doğrulama (MFA) yöntemlerinin de kullanılması gerektiği düşünüyoruz.

- İş Yerine Bağlanırken Kullandığınız Cihazları Koruyun: Uzaktan erişimlerde mümkün mertebe şirketiniz yada kurumunuz size sağladığı cihazları kullanın. Bu cihazların belirli standartlara göre kurulduğunu ve yönetildiğini hesaba katarsak kişisel cihazlarına göre çok daha az siber güvenlik riski oluşturduğunu söyleyebiliriz. Ayrıca şirketinizin yada kurumunuzun size sağladığı cihazların amaçlarının dışında kullanılmamasına (örneğin çocuğunuzun oyun oynayabileceği bir bilgisayar olarak kullanılmamalı) özen gösterin. Coronavirus salgını ile gündemimize oturan “sosyal mesafe” kavramını dijital ortam için de hayata geçirmeli ve iş için kullandığımız cihazlar için hem fiziksel dünyada hem de sanal dünyada “dijital mesafe“yi hayata geçirmeliyiz.

BT Çalışanlarına Tavsiyeler

Uzaktan çalışma modeline geçmiş kullanıcılara sahip sistemlerin BT yöneticilerinin de normal zamanlarda inceledikleri siber olayların haricinde dikkat etmesi gereken, özellikle detaylı analizler yapmaları gereken konu başlıklarına da şu şekilde özetleyebiliriz.

- VPN ve Benzeri Uzaktan Erişimlerin Kayıtlarını İzleyin: Bir çok şirket uzaktan çalışırken şirket çalışanlarının kaynaklara erişebilmesi için VPN teknolojilerini kullanıyor. Bu erişim yöntemi sayesinde kullanıcılar ofis ortamındaymış gibi çalışmalarına kesintisiz deva edebiliyor. Bu durum saldırganlar için de bir giriş kapısı olarak bakıldığında oldukça iştah kabartan bir durum ve saldırganlar şirketlerin VPN erişim yetkisi olan kullanıcılarını hedef alacak siber saldırıları bu zaman aralığında arttırabilir ve kullanıcı erişim bilgilerini ele geçirerek yetkisiz şekilde sistemlere erişebilir. Böyle bir durumun olması halinde hızlıca tespiti olası zararları minimize edecektir. Bu yüzden BT sistemlerini yönetenlerin VPN erişim kayıtlarını daha detaylı şekilde analiz etmesinde fayda var.

- Kullanıcı Hesaplarına Yapılacak Kaba Kuvvet (Brute Force) Saldırılarına Dikkat: Bir önceki maddede bahsettiğim imkanları sağladığı için kullanıcı hesapları saldırganların hedefinde öncelikli olarak yer alır. Bu yüzden kullanıcılarınızın hesaplarının şifrelerini elde etmeye yönelik herhangi bir kaba kuvvet saldırısının yapılıp yapılmadığını tespit etmek, kaba kuvvet saldırısı sonucunda saldırganların başarılı olup olmadıklarını ortaya çıkartmak için mutlaka kimlik doğrulama loglarını detaylı şekilde analiz edin.

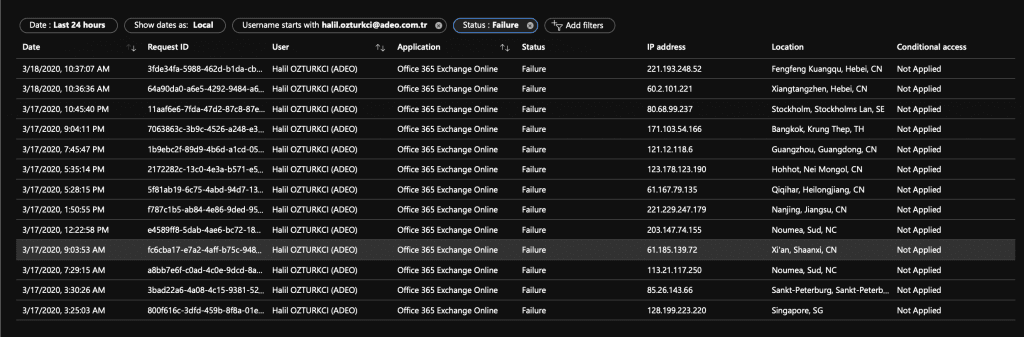

- Modern Workplace Ortamlarına (Office 365 vb.) Erişimleri İzleyin: Günümüzün iş dünyasında bir çok şirketin kullanmayı tercih ettiği ve iş yapma şeklimizi dönüştürerek çok daha hızlı şekilde toplantı gerçekleştirmeye, içerik paylaşmaya, elektronik posta göndermeye ve daha bir çok yan işlere imkan tanıyarak işlerin hızlı şekilde gerçekleştirilmesine sağlayan ve modern workplace olarak isimlendirilen dijital ortamlara erişimin de uzaktan çalışma modeline geçildiği bu dönemde çok hızlı şekilde artacağını düşünüyoruz. Bu bağlamda özellikle online servisleri ve Cloud ortamından alınan servislerin de olası siber saldırılara karşı izlenmesi oldukça önemli bir hale geliyor. Son bir yıl içinde ADEO olarak müdahalede bulunduğumuz siber saldırıların bir çoğunda müşterilerimizin Cloud ortamlarını ve modern workplace uygulamalarını izleyemedikleri ve buralardan gelen siber saldırılara karşı korunaksız kaldıklarını gözlemledik. Cloud ortamlarından alınan servislerin bu ortamlara yapılacak siber saldırıları tespit etmeye yönelik tasarlanmış ve çalıştırılan özel yöntemlerle izlenmesi, bu ortamlara uygun geliştirilen izleme ve müdahale etme teknolojilerin kullanılması siber güvenliğinizi çok ciddi şekilde arttıracaktır. Aşağıdaki ekran görüntüsünde şirket olarak bizim kullandığımız bir modern workplace uygulamasına ilişkin benim hesabıma yapılan yetkisiz erişim denemelerinin kayıtlarını görebilirsiniz.

Konvansiyonel izleme teknolojilerinin yerini alan bu yeni nesil teknolojileri kullanmaya başlamanız ve bu teknolojileri kullanarak geliştirilecek olay müdahalesi süreçlerini işletmeniz şirketinizin siber güvenliğini oldukça arttıracaktır.